Os documentos de imagem usam vários formatos de arquivo. Os mais comuns são: TIFF, JPEG, PSD e RAW. Cada um desses formatos tem suas próprias regras sobre como armazenar os metadados associados.

Há também vários padrões e formatos para metadados que permitem a inclusão de dados informativos em imagens digitais. Cada um especifica como os metadados devem ser armazenados, ordenados e codificados, bem como o agrupamento semântico que define a representação dos metadados (por exemplo, cadeias de caracteres, números, matrizes etc.).

Alguns metadados são somente de leitura, enquanto outros metadados podem ser modificados pelo usuário. Alguns metadados são implementados por um único padrão, enquanto outros metadados (por exemplo, direitos autorais) são implementados por vários padrões, usando semântica semelhante, mas com diferenças sutis.

1. tipos de metadados

Os principais padrões existentes para a definição de metadados em imagens digitais são: EXIF, IPTC e XPM.

- EXIF - Formato de arquivo de imagem intercambiável.

EXIF é o formato de metadados mais comumente usado por câmeras digitais. Ele define um conjunto de tags (etiquetas), que descrevem as características da câmera (fabricante, modelo, software, etc.) e sua configuração no momento da captura da imagem. As Metadados EXIF também contêm as coordenadas de localização, caso a câmera seja habilitada para GPS, bem como outros metadados descritivos, como título, autor, direitos autorais etc.

- IPTC - International Press Telecommunication Council (Conselho Internacional de Telecomunicações para Imprensa).

O IPTC é um consórcio das principais agências de notícias e empresas de mídia. No IPTC, as organizações do setor de notícias desenvolvem e mantêm padrões técnicos para melhorar e padronizar a troca de notícias entre as agências de notícias do mundo.

- XMP - Plataforma de Metadados Extensível.

O XMP é um padrão que define um modelo para criação e processamento de metadados, com base em tags XML. Esse modelo usa um esquema de metadados para armazenar propriedades básicas e outro para cada dispositivo ou aplicativo para armazenar suas próprias informações. Dessa forma, cada aplicativo pode usar esse método comum para capturar e compartilhar seus metadados.

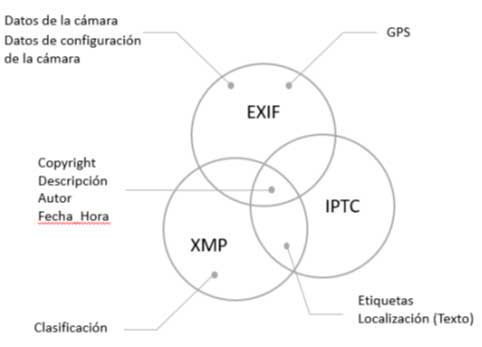

Alguns tipos de metadados são criados e usados exclusivamente por um dos padrões. Outros tipos de metadados são implementados por mais de um padrão.

A figura e a tabela a seguir mostram metadados compartilhados entre os três padrões e metadados usados exclusivamente por um deles.

As versões mais recentes do XPM já permitem o mapeamento de quase todos os metadados EXIF e IPTC.

2. metadados e segurança cibernética

O primeiro objetivo de um invasor é obter acesso aos sistemas da vítima, para o qual a extração e a análise desses metadados é uma das tarefas preliminares de qualquer invasor que queira obter acesso aos sistemas. Isso facilita, entre outras coisas, a tarefa de descobrir senhas (usando métodos como ataques de dicionário, ataques de força bruta, etc.), ou realizar ataques de engenharia social, ou mesmo, com base nas versões de software detectadas, saber qual Exploit usar para explorar vulnerabilidades.

Por esse motivo, deve-se ter muita cautela ao publicar imagens com metadados no site corporativo, que individualmente não parecem representar um grande risco, mas que, se analisadas em conjunto, podem representar uma séria vulnerabilidade para os sistemas da organização.

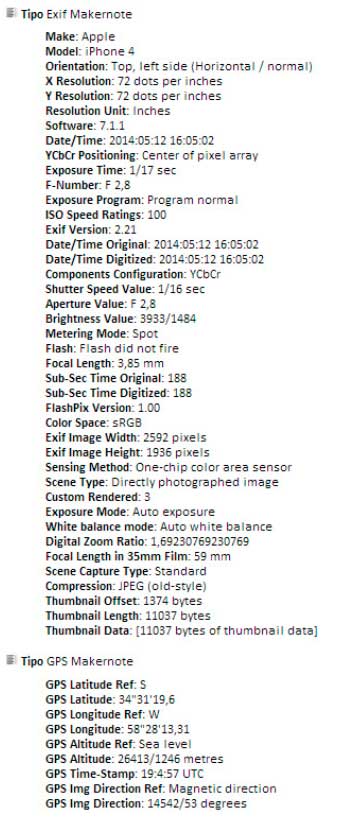

A seguir, mostramos os metadados de uma simples fotografia e como ela pode ser usada para obter informações muito úteis para um ataque cibernético.

Entre muitos outros detalhes, você pode ver, em primeiro lugar, a marca e o modelo do dispositivo com o qual a fotografia foi tirada e, em segundo lugar, a data e a hora exatas.

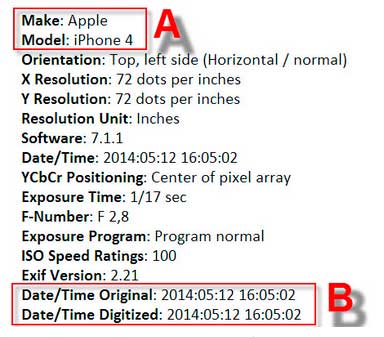

A captura de tela a seguir mostra isso em detalhes:

Esse tipo de informação pode parecer simples e insensível, mas pode simplificar as coisas para um invasor, pois sabendo o tipo de dispositivo que sua vítima em potencial usa, ele poderá procurar as explorações certas, por exemplo. Na captura de tela acima, você também pode ver a versão do sistema operacional, o que o levará a saber quais vulnerabilidades podem afetar o computador.

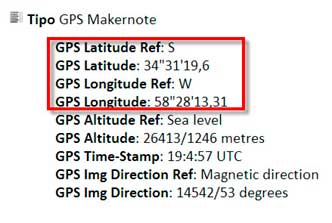

No entanto, as informações mais confidenciais nesse caso são a localização geográfica, que revela a localização exata do usuário:

Dada a ampla conectividade móvel disponível atualmente, não é incomum que as pessoas tirem fotos de si mesmas nas férias e as carreguem nas mídias sociais. Com essas informações de GPS, um criminoso cibernético pode saber que a pessoa que tirou a foto está fora de casa.

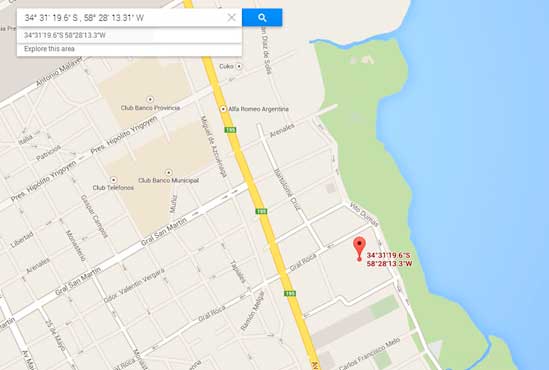

Aproveitando os serviços gratuitos disponíveis na Internet, como o Google Maps, as coordenadas podem ser colocadas para encontrar a localização em um mapa, como mostrado abaixo:

Podemos concluir, então, que os arquivos carregados na nuvem podem dizer mais do que aparentam. Esse tipo de vazamento de informações pode ser evitado com o uso de qualquer um dos aplicativos que o MetaClean disponibiliza para você.

O MetaClean Control é uma ferramenta poderosa para pesquisar, excluir e editar os metadados do Microsoft Office (Word, Excel, PowerPoint e Visio), Open/Libre Office (documentos de texto, planilhas e apresentações), PDF e arquivos de imagem, áudio e vídeo (mais de 100 tipos de arquivos diferentes).

O MetaClean é um aplicativo que pode ser facilmente instalado na arquitetura do servidor, bem como no PC ou laptop. Sua operação é muito simples e intuitiva e não requer conexão com a Internet para funcionar, o que o torna ideal para ambientes isolados.

REFERÊNCIAS